TL;DR: Am 4. Mai 2026, zwischen 14:11:06 und 14:12:18 UTC, reichte Tethers Multisig 19

addBlackList-Vorschläge ein, die auf Tron-Adressen abzielten, die mit dem zusammengebrochenen Schneeballsystem (Ponzi) DSJ Exchange / BG Wealth Sharing in Verbindung standen — und führte sie alle in einem einzigen Transaktions-Batch aus. Insgesamt eingefroren: $38,430,800.62. Durchschnittliche Freeze-Gap: 70 Sekunden. Entkommene Mittel während der Lücke: null. Der Batch ist die größte Single-Block-USDT-Sperre auf Tron, die uns dokumentiert vorliegt — 4,4-mal größer als der bisher größte Batch. ZachXBT, der die Aktion mit Tether, Binance, OKX und US-Strafverfolgungsbehörden koordinierte, sagt, das umfassendere Schema habe über $150M bewegt, wobei in der Woche vor der Sperre $92M chain-übergreifend gewaschen wurden. Bisher zurückgewonnen: ~$41.5M, also etwa 28 %.

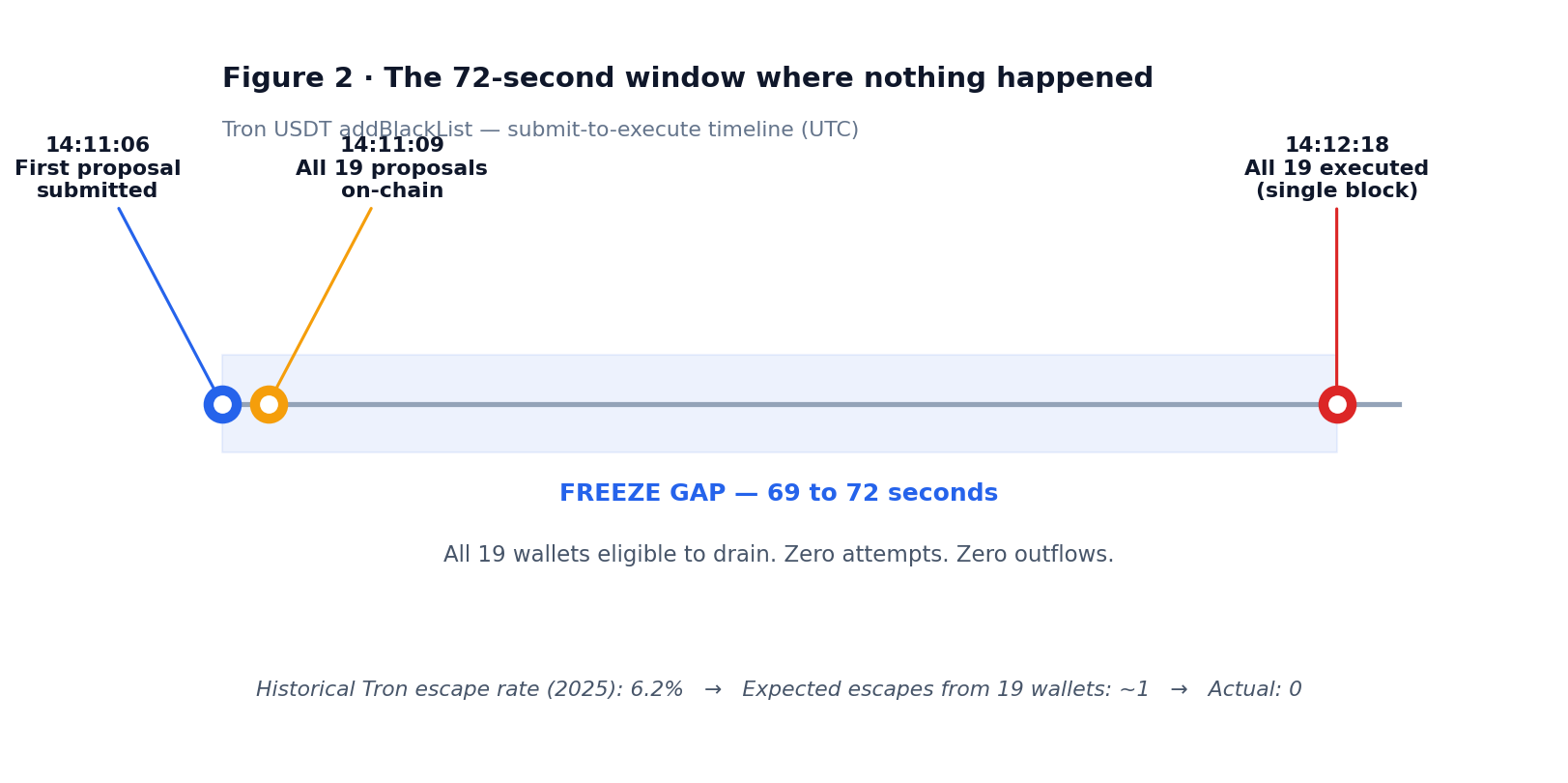

Um 14:11:06 UTC am 4. Mai 2026 begann das Tron-USDT-Multisig damit, addBlackList-Vorschläge einzureichen, die auf Wallets abzielten, die von einem Schneeballsystem kontrolliert wurden, das sich selbst DSJ Exchange nannte. Es waren 19 Stück. Drei Sekunden später lagen alle 19 on-chain, und 72 Sekunden, nachdem der erste Vorschlag eingegangen war, war jeder einzelne ausgeführt. Der Batch sperrte $38.4 million über 19 Adressen in einer einzigen Transaktion.

In der gesamten Geschichte des Tron-USDT-Blacklistings kommt kein anderer koordinierter Batch in die Nähe. Der nächstgrößere — acht Adressen, $8.72 million, am 31. März 2026 — beträgt weniger als ein Viertel des Volumens. Wir haben das Ergebnis mit zwei separaten Analyse-Pipelines bestätigt (Python mit psycopg2 und Go mit pgx/v5), die identische Zahlen lieferten.

Die Ziele hatten einen Namen: DSJ Exchange, auch geschrieben als DSJEX, die Trading-Plattform-Fassade für ein Schneeballsystem namens BG Wealth Sharing. Laut dem On-Chain-Ermittler ZachXBT, der die Aktion am 5. Mai öffentlich machte, hatte die Operation seit 2025 über $150 million an Einzahlungen bewegt und in den sieben Tagen vor der Sperre still und leise $92 million über chain-übergreifende Bridges und DEX-Aggregatoren abgezweigt.

Das war keine Routine-Blacklist, sondern ein koordinierter Lockdown, bei dem Tethers Multisig-Signer gemeinsam mit Binance Security, OKX und US-Strafverfolgungsbehörden auf Basis von ZachXBTs Ermittlungen agierten. Auf der Tron-Seite landete jeder Vorschlag im entscheidenden Moment gleichzeitig.

Der Lockdown auf Block-Ebene

Die meisten Tron-USDT-Sperrungen erfolgen Adresse für Adresse. Ein Multisig-Signer reicht einen addBlackList-Vorschlag ein, andere Signer bestätigen, und sobald der Schwellenwert (derzeit 2-of-N) erreicht ist, wird der Freeze ausgeführt. Auf Tron, wo die Multisig-Latenz kurz ist, beträgt die typische Lücke etwa 60 bis 80 Sekunden. Diese Lücke — die wir Freeze-Gap nennen — ist das Zeitfenster, das wir zuvor analysiert haben und das 449-mal für mehr als $215 million an entkommenen Geldern ausgenutzt wurde.

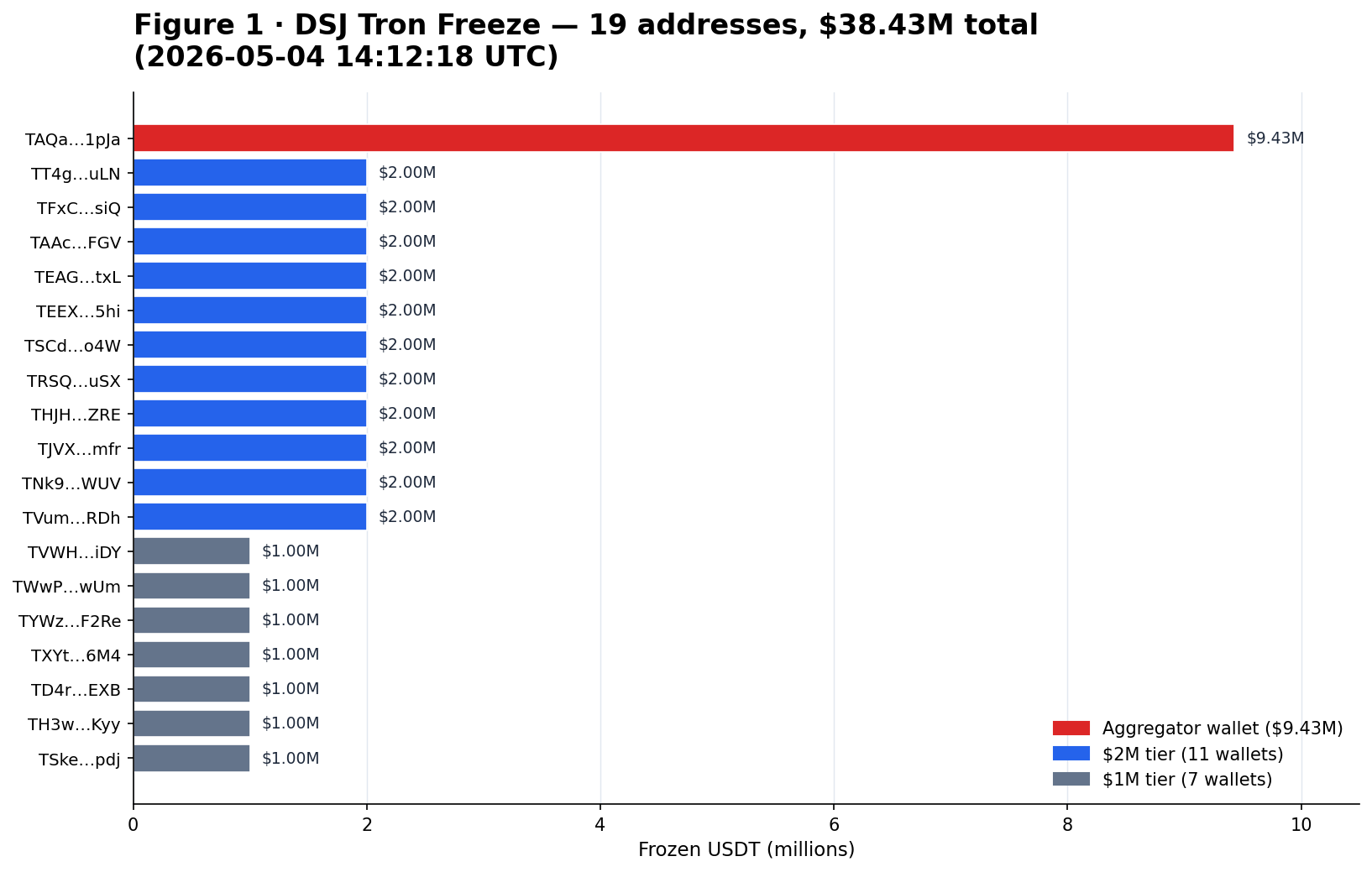

Der 4. Mai unterschied sich in Größenordnung und Synchronisation, aber nicht in der Länge: Die Lücke betrug normale 70 Sekunden. Hier sind alle 19 Adressen im Haupt-Batch, eingefroren um 14:12:18 UTC:

Gesamt: $38,430,800.62 über 19 Adressen, alle ausgeführt im selben Transaktions-Batch um 2026-05-04 14:12:18 UTC.

Was die Verteilung uns sagt

Abbildung 1 zeichnet die 19 Adressen des Haupt-Batches nach eingefrorenem Betrag auf. Die $38.4 million waren nicht gleichmäßig verteilt: Eine einzige Adresse — TAQa4FZweNjbxq69adEhPnFQeKZqkN1pJa — hielt allein $9.43 million und damit etwa ein Viertel der Gesamtsumme.

Ein Blick auf den jüngsten Zufluss in dieses Wallet zeigt das Konsolidierungsmuster, das man erwarten würde, wenn ein Operator kleine Einzahlungen zu einem einzigen Spend-Wallet zusammenführt, bevor er sie weiterleitet: Zwischen 07:19 und 07:54 am 2. Mai trafen vier Überweisungen mit einem Gesamtwert von $2.4 million von einer einzigen Feeder-Adresse, TKPTe5J5NzXyscatzqVmjrjWPy4av3mjfr, ein.

Die übrigen 18 Adressen fielen in zwei klare Stufen:

- 11 Wallets in der $2M-Stufe — zehn bei genau $2,000,000.00, eines bei $2,000,010.54

- 7 Wallets in der $1M-Stufe — fünf bei genau $1,000,000.00, dazu $1,000,010.00 und $1,000,008.08

Diese Art runder Schichtung — $1M, $2M, $1M, $2M — ist die Signatur eines manuellen Operators, der Hot-Wallets in festen Tranchen befüllt, und nicht etwa einer Smart-Contract-Verteilung oder eines automatisierten Sweep-Jobs. Jemand lud die Wallets von Hand auf, vermutlich vor einer Auszahlung, die nie kam.

Die drei abweichenden Beträge ($2,000,010.54, $1,000,010.00, $1,000,008.08) sehen aus wie „Einzahlung-plus-Yield-Gutschrift”-Aufladungen, bei denen das Wallet mit einem runden Betrag finanziert wurde und später eine kleine Gebühr oder Zinsanhäufung erhielt. Innerhalb eines Schneeballsystems deuten solche Mikro-Anpassungen meist auf eine interne Buchhaltungsschicht hin, die Yield imitiert — Bücher, die sich bewegen, ohne dass dahinter ein echtes Produkt steht. Die Beträge sind zu rund für legitime Trading-P&L; sie sind Rationierung.

Warum null Entkommen

Wir haben das Freeze-Gap-Problem im Februar ausführlich behandelt. Über 8.310 ausgeführte Tron- und Ethereum-Sperren hinweg verzeichneten 449 — also 5,4 % — mindestens eine ausgehende Überweisung zwischen Vorschlagseinreichung und Ausführung. Insgesamt entkommen: $215.5 million. Allein die Zahl für 2025 betrug $141.7 million.

Die naheliegende Frage für den 4. Mai lautete also: Wie viele der 19 Adressen rannten während ihrer 70-sekündigen Freeze-Gap zur Tür? Wir haben dieselbe Abfrage über unsere Python- und Go-Pipelines gegen den On-Chain-Datensatz laufen lassen, und beide lieferten dieselbe Antwort: null. Aus keinem der 19 Wallets gab es Überweisungen während des 69 bis 72 Sekunden langen Fensters, in dem der jeweilige Vorschlag on-chain, aber noch nicht ausgeführt war.

Statistisch ist das nicht das, was wir erwarten würden. Eine historische Entkommensrate von 5,4 % lässt erwarten, dass etwa eine der 19 Adressen abhauen würde; die Tron-spezifische Rate von 6,2 % aus 2025 lässt etwas mehr erwarten. Beides geschah nicht. Wenn 19 Adressen gleichzeitig getroffen werden, muss der Operator entscheiden, welche er in 70 Sekunden leeren will, und der DSJ-Operator wählte keine.

Alle zu wählen war ohnehin keine echte Option. $38.4 million in 70 Sekunden zu retten würde bedeuten, 19 separate Überweisungen zu broadcasten, jede einzeln zu signieren und sie innerhalb des Freeze-Fensters bestätigen zu lassen. Die Block-Zeit auf Tron beträgt etwa 3 Sekunden, das ergibt ein Budget von 23 Blöcken — machbar für eine oder zwei Überweisungen, aber nicht für 19. Selbst mit vorsignierten Transaktionen und einem Hot-Signer würde man bei diesem Volumen mit der eigenen Nonce-Reihenfolge, Gebührenschätzungen und Contract-Reverts ringen.

Der DSJ-Operator hat es nicht versucht. Es gab keine Teilabflüsse, keine ausstehenden Broadcasts in den relevanten Blöcken, nichts, was nach einem panischen Knopfdruck aussieht. In unserer $215M-Analyse erfolgten erfolgreiche Entkommen typischerweise 12 bis 24 Sekunden nach Vorschlagseinreichung — gut innerhalb der Lücke. Operatoren, die entkommen, sind solche, die live zuschauen; der DSJ-Operator tat das nicht.

Abbildung 2 stellt die Zeitachse von 14:11:06 bis 14:12:18 dar, mit der schattierten Lücke. Jedes Wallet blieb über das gesamte Fenster hinweg unberührt.

Eines kann uns die Chain nicht verraten: ob der Operator wusste, dass der Freeze kommt, und sich entschied, nicht zu kämpfen, oder ob der Batch ihn tatsächlich kalt erwischt hat. Die Spur zeigt nur, dass nichts versucht hat zu entkommen.

Hinter den Zahlen: Was DSJ war

Die addBlackList-Vorschläge sagen einem nicht, warum ein Wallet eingefroren wird. Das Warum kam aus ZachXBTs Veröffentlichung, bestätigt durch parallele Warnungen von Regulierungsbehörden in mindestens fünf Rechtsgebieten.

DSJ Exchange — DSJEX — war das Frontend, BG Wealth Sharing die Rekrutierungsschicht. Zusammen betrieben sie das, was BehindMLM als “Click-a-Button”-Schneeballsystem klassifiziert: Nutzer wurden angewiesen, USDT einzuzahlen und dann „Trading-Signale”, die über WhatsApp, BonChat und Telegram verschickt wurden, in eine gefälschte Trading-Plattform einzufügen, die fabrizierte Gewinne anzeigte.

Der Pitch waren 1,3 % bis 2,6 % Tagesrendite — Zahlen, die sich auf eine Verdoppelung des Geldes in etwa 60 Tagen aufzinsen, was ein Warnsignal hätte sein müssen. Die Rekrutierung lief über mehrstufige Empfehlungsprovisionen. Glaubwürdigkeit lieferte ein fiktiver CEO namens „Stephen Beard” (eine solche Person existiert nicht). Verschleierung erfolgte durch rotierende Domains: bg877.com, bg661.com, dsjex.net, dsj89.com, dsjex123.com und mindestens ein halbes Dutzend Varianten.

Regulierungsbehörden hatten das Schema lange vor der On-Chain-Aktion auf dem Schirm. Albertas Wertpapierkommission gab am 17. Februar 2026 eine Warnung heraus. Utahs Department of Commerce zog am 10. März nach. Washington States DFI warnte am 10. April. Die Reservebank von Tonga gab eine eigene Warnung heraus zur diaspora-gerichteten Variante — DSJ rekrutierte aktiv tongaische, neuseeländische und australische Opfer. Naurus Financial Intelligence Unit tat dasselbe und stellte fest, dass die BG-Wealth-App Malware enthielt, die neben dem finanziellen Schaden auch Nutzerdaten exfiltrierte.

Keine dieser Warnungen fror einen Dollar ein.

Diese Lücke verdient etwas Gewicht. Fünf Rechtsgebiete, die früheste Warnung mehr als zwei Monate vor der Sperre, alle teilten der Öffentlichkeit mit, dass diese Wallets mit einem Betrug verbunden sind — und keines hatte die einseitige Befugnis, die Mittel zu sperren. Stablecoin-Sperrungen liegen außerhalb des regulatorischen Rahmens, in dem die meisten Verbraucherschutzbehörden agieren, sodass die Behörden zwar warnen, aber nicht on-chain handeln konnten.

Am 2. Mai taten die Operatoren dann das, was jedes zusammenbrechende Schneeballsystem tut: Sie erfanden einen Grund, mehr Geld zu fordern. Laut IFW Globals Betrugszusammenfassung wurde Teilnehmern gesagt, das Projekt stehe kurz vor einem Börsengang, und sie müssten eine 12-%-„Steuer” zahlen, bevor Auszahlungen wieder aufgenommen werden könnten. Auszahlungen waren bereits deaktiviert. Die 12 % waren der Exit-Pump — ein letztes Auspressen von Yield aus Opfern, die immer noch glauben wollten, dass der Trade real sei. Zwei Tage später sperrte Tether die Wallets.

Das Geld, das bereits weg war

Die Zahl von $38.4 million ist kleiner, als sie aussieht. ZachXBTs Ermittlungen verfolgten ungefähr $92 million, die zwischen dem 27. April und 3. Mai durch das Netzwerk bewegt wurden — das Sieben-Tage-Fenster zwischen Washingtons Warnung und der Sperre. Der größte Teil davon ging zur Tür hinaus, bevor irgendeine Adresse im 4.-Mai-Batch markiert wurde.

Der gemeldete Routing-Pfad:

- Chain-übergreifende Bridges, einschließlich Bridgers, Butter Network und USDT0, um Werte von Tron auf Chains zu verschieben, auf denen Tether nicht einseitig einfrieren kann

- USDD-Wrap-and-Unwrap-Loops, um die Spur durch einen Stablecoin zu verschleiern, den Tether nicht ausgibt

- Endlandungen bei Exchange-Einzahlungsadressen und OTC-Cluster-Wallets

Jedes davon ist eine andere Art von Hindernis für die Wiederbeschaffung. Bridges fügen eine Finalitätsverzögerung hinzu sowie eine Ziel-Chain, auf der das Recovery-Toolset anders aussieht. USDD ist ein Tron-nativer algorithmischer Stablecoin; das Wrappen hinein und wieder heraus verschmiert die Spur, ohne Trons native Infrastruktur zu verlassen. Sobald die Mittel Börsen oder OTC-Desks erreichen, wird die Wiederbeschaffung zu einem rechtlichen Verfahrensproblem statt zu einem On-Chain-Problem.

Die bisherige Gesamtwiederbeschaffung beträgt laut ZachXBT etwa $41.5 million. Die Tron-USDT-Sperre, die wir gerade durchgegangen sind, deckt $38.4 million davon ab; die übrigen ~$3.1 million kamen aus koordinierten Aktionen von Binance, OKX und anderen Plattformen, die mit der Operation verbundene Fiat-Rampen halten. Gemessen an den über $150M, die ZachXBT für das gesamte Einzahlungsvolumen nennt, ergibt das eine Wiederbeschaffungsrate von rund 28 %.

Das ist keine gute Zahl für Opfer, aber auch keine überraschende. Wenn ein Schneeballsystem sichtbar zusammenbricht, ist das meiste, was herauskommen sollte, schon längst herausgekommen — meist Wochen oder Monate früher, im langsamen Tropfen des Operator-Skims. Der Freeze, der am Ende landet, ist nicht wirklich eine Wiederbeschaffung, sondern eine Eindämmung. Die $92M kommen nicht zurück; was der Freeze leistet, ist, die nächsten $38.4M davon abzuhalten, sich ihnen anzuschließen.

Das plausible Verbesserungspotenzial in solchen Fällen liegt stromaufwärts: schnellere Pipelines von Regulierungsbehörden zu Emittenten, vorab markierte Wallet-Cluster, die im Batch eingefroren werden können, bevor der öffentliche Zusammenbruch eintritt. All das existierte für DSJ nicht. Der Freeze landete erst nach dem Zusammenbruch, was den Anteil dessen, was gerettet werden konnte, deckelte.

Warum dieser Freeze schneller war als die meisten

Die durchschnittliche Lücke von 70 Sekunden am 4. Mai ist schnell, aber für Tron nicht rekordverdächtig. Wir haben Tron-Multisig-Batches in unter 3 Sekunden ausgeführt gesehen, wenn die Signer bereits abgestimmt waren — ein 23-Adressen-Batch am 11. März 2026 lag im Durchschnitt bei 2,7 Sekunden. Was den 4. Mai ungewöhnlich machte, war nicht die Lücke, sondern die Gleichzeitigkeit.

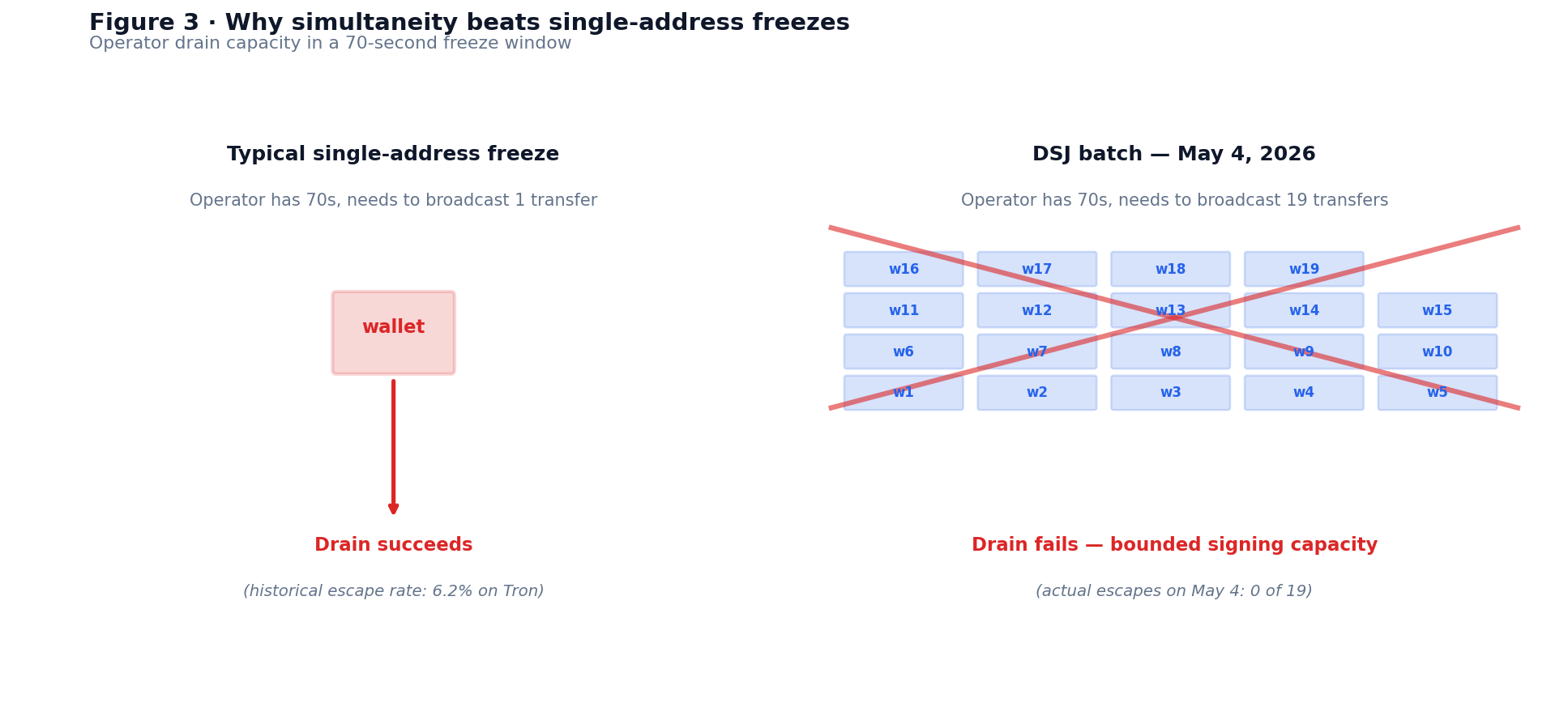

Um zu verstehen, warum Gleichzeitigkeit wichtiger ist als die Länge der Lücke, lohnt sich ein Blick darauf, wie ein Schneeballsystem-Operator typischerweise auf eine einzelne Sperre reagiert:

- Er überwacht den Multisig-Vertrag auf eingehende

addBlackList-Vorschläge (das automatisieren viele Operatoren — der Vertrag ist öffentlich). - Wenn ein Vorschlag landet, der sein Wallet als Ziel hat, hat er ~70 Sekunden, um eine Überweisung herauszubroadcasten, bevor die Ausführung erfolgt.

- Wenn er vorbereitet ist — vorsignierte Transaktionen bereit, Automatisierung, die den Mempool beobachtet — schafft er es.

Genau das sehen wir bei den 449 historischen Entkommen. Die meisten Operatoren betreiben Skripte, die bei Vorschlagserkennung automatisch leeren, und die Entkommensrate steigt, wenn diese Skripte gut abgestimmt sind. Sie ist besonders hoch — 6,2 % auf Tron im Jahr 2025 — bei Operatoren, die aktive Drain-Bots laufen lassen.

Der Versagensmodus dieser Bots ist der interessante Teil. Sie sind so gebaut, dass sie eine Adresse nach der anderen verarbeiten. Wenn 19 Vorschläge in einem 3-Sekunden-Fenster ankommen, alle gerichtet an Wallets, die vom selben Operator kontrolliert werden, skaliert die Drain-Logik nicht: Jede Drain-Transaktion muss signiert, gebroadcastet und bestätigt werden, und jede kämpft mit den anderen um Plätze in der Nonce-Sequenz desselben Operators. Die Signing-Kapazität ist begrenzt, und 19 gleichzeitige Vorschläge sprengen diese Grenze unabhängig von der Hardware oder der Qualität des Skripts.

Man kann dies als Simultaneous-Batch-Defense bezeichnen: Indem die Reaktionsfenster-Kapazität des Operators überfordert wird, schließt das Multisig die Freeze-Gap, die für jede einzelne Adresse existiert hätte. Die Lücke ist nicht kürzer, sie ist bei diesem Volumen einfach unüberbrückbar. Abbildung 3 zeigt den strukturellen Unterschied zwischen einer Single-Address-Sperre (die ein typischer Drain-Bot besiegen kann) und einem koordinierten 19-Wallet-Batch (was er nicht kann).

Das Verteidigungsmuster hängt von drei Dingen ab:

- Vorpositionierte Multisig-Signer, bereit, in Sekunden statt Minuten zu bestätigen, mit einer vorab verteilten Adressliste

- Koordinierte Einreichung, mit allen Vorschlägen, die in kurzer Folge on-chain landen (3 Sekunden in diesem Fall)

- Vollständigkeit der Adressliste, sodass nach dem Batch kein offensichtliches Nachfolger-Wallet nutzbar bleibt

ZachXBTs Koordination mit Tether, Binance und OKX lieferte die ersten beiden. Die Vollständigkeit der Adressliste ist der Teil, den wir aus On-Chain-Daten allein nicht vollständig bewerten können.

Den 4. Mai in Kontext setzen

Um einzuordnen, was geschehen ist, haben wir jeden Tron-USDT-Batch-Freeze gezogen, bei dem ein einzelner Ausführungs-Zeitstempel fünf oder mehr Adressen abdeckte, und nach Gesamtbetrag sortiert. Die Abfrage wurde in Python und Go gegengeprüft.

| Rang | Datum (UTC) | Adressen | Insgesamt eingefroren | Durchschn. Gap |

|---|---|---|---|---|

| 1 | 2026-05-04 14:12:18 | 19 | $38,430,800.62 | 70,3s |

| 2 | 2026-03-31 20:57:15 | 8 | $8,724,744.65 | 74,6s |

| 3 | 2026-03-27 19:32:24 | 7 | $5,570,189.95 | 71,1s |

| 4 | 2026-03-31 20:57:18 | 7 | $4,171,169.54 | 74,1s |

| 5 | 2026-03-27 19:32:27 | 9 | $3,776,144.95 | 71,0s |

Der DSJ-Batch ist 4,4-mal größer als der bisherige Rekord. In der gesamten Geschichte des Tron-USDT-Batch-Freezings in unserem Datensatz — zurück bis 2020 — kommt kein einzelner koordinierter Batch in die Nähe.

Ein nützlicherer Rahmen als die Schlagzeilen-Grafik: Von den mehr als $1.29 billion, die 2026 bisher auf Tron USDT eingefroren wurden, entfallen auf den DSJ-Batch rund 3 % des Jahresvolumens in einem einzigen 72-Sekunden-Nachmittagsfenster — ein Operator, ein Schema, ein koordinierter Takedown. Mit zunehmender zeitlicher Distanz wird das die Fallstudie sein, die Compliance-Teams zitieren, wenn sie erklären, wie koordiniertes Einfrieren in großem Maßstab aussieht.

Was dieser Fall zeigt

Die größte Variable bei der Wiederbeschaffung ist nicht, wie schnell das Multisig signiert, sondern ob im Wallet überhaupt etwas drin ist, wenn der Vorschlag landet. Bis der Batch am 4. Mai eintraf, waren in der Vorwoche bereits $92M herausgewaschen worden, sodass der Freeze zwar $38.4M sperrte, die Wiederbeschaffungs-Obergrenze aber sieben Tage zuvor festgelegt worden war. Eine Compliance-Pipeline, die einen 7-Tage-Vorsprung bei der Erkennung erhält, schlägt eine Pipeline, die 15 Sekunden beim Signieren einspart. Die 28-%-Wiederbeschaffungsrate ist in etwa die realistische Obergrenze für Late-Stage-Schneeballsystem-Takedowns: Wenn ein Schema sichtbar zusammenbricht, ist das meiste, was geht, bereits gegangen, sodass das Einfrieren nach dem Zusammenbruch Eindämmung statt Rückführung ist. Die echten Gewinne liegen stromaufwärts — in den Monaten, in denen Opfer noch einzahlen und der Operator noch skimmt. Der 4. Mai war die richtige Aktion; es war einfach nicht das richtige Timing für einen höheren Wiederbeschaffungsanteil.

Cross-Chain-Geldwäsche bleibt das ungestopfte Loch. Die $92 million, die zwischen dem 27. April und 3. Mai bewegt wurden, gingen durch DEX-Aggregatoren, drei Bridges und eine Wrapped-Stablecoin-Schleife. Stablecoin-Emittenten können auf ihrer nativen Chain einfrieren, aber sie können einen Bridge-Transit nicht rückgängig machen, sodass die Wiederbeschaffung dadurch begrenzt ist, wie viel des gewaschenen Volumens die ausgebende Chain verlässt. Und obwohl fünf Rechtsgebiete zwischen dem 17. Februar und dem 27. April vor DSJ warnten, hat keine dieser Warnungen verhindert, dass auch nur ein Dollar abfloss. Stablecoin-Governance ist der Ort, an dem Aktionen on-chain stattfinden; alles andere ist Signaling. Compliance-Teams, die Behördenwarnungen als Auslöser und nicht als Endpunkt behandeln, fangen Operationen früher ab.

Der Batch vom 4. Mai macht außerdem einen strukturellen Punkt zum Defense-Design. 19 Vorschläge in 3 Sekunden einzureichen sparte nicht nur Signer-Zeit, sondern überforderte das Reaktionsfenster des Operators auf eine Weise, wie es keine Single-Address-Sperre kann. Wenn ein verbundenes Cluster ins Visier genommen wird, ist Bündelung eine Verteidigung und keine bloße Workflow-Annehmlichkeit. Der Gewinn liegt in der Gleichzeitigkeit, nicht in der Geschwindigkeit.

Eine Anmerkung zu Phalcon Compliance

Wir verfolgen jeden ausgeführten und ausstehenden Freeze-Vorschlag über Ethereum und Tron USDT im BlockSec USDT Freeze Dashboard. Die 19 Adressen des Haupt-Batches sind alle oben verlinkt. Für Compliance-Teams, die Echtzeit-Warnungen zu Freeze-Vorschlägen benötigen, die Wallets in ihrem Portfolio betreffen — einschließlich des Freeze-Gap-Fensters, in dem Entkommens-Überweisungen noch möglich sind — führt das Produkt Phalcon Compliance dieselben Daten durch eine Screening-API.

Im Fall von DSJ waren die Daten immer da. Der Freeze landete, weil jemand — ZachXBT in diesem Fall — die Geldwäschespur zu einer sauberen Adressliste zurückverband und die Multisig-Signer bereit waren, als der Batch eintraf. Diese Koordination ist der Teil, der wochenlange Ermittlungsarbeit erfordert; die On-Chain-Ausführung selbst ist, sobald man eine saubere Liste und abgestimmte Signer hat, eine Sache von Sekunden.