摘要: 一份被广泛引用的报告称,USDT冻结逃脱金额为$78M。我们分析了Ethereum和Tron上全部8,310条已执行的冻结提案——真实数字是**$215.5M**。仅2025年一年:$141.7M。最大的一次逃脱:$37.3M在不到6分钟内被转走。有18次逃脱发生在提案提交后的60秒以内。冻结时间差(freeze gap)是一个已知且正在被积极利用的漏洞——而且情况正在恶化。

去年五月,一份被广泛引用的报告将USDT冻结逃脱金额定在$78M。Decrypt、CoinCentral以及数十家媒体纷纷转载。Tether的回应是:这个数字”应该放在Tether迄今已成功冻结和拦截超过$2.7B USDT的背景下来看”。

$78M从来就不是完整的数据。

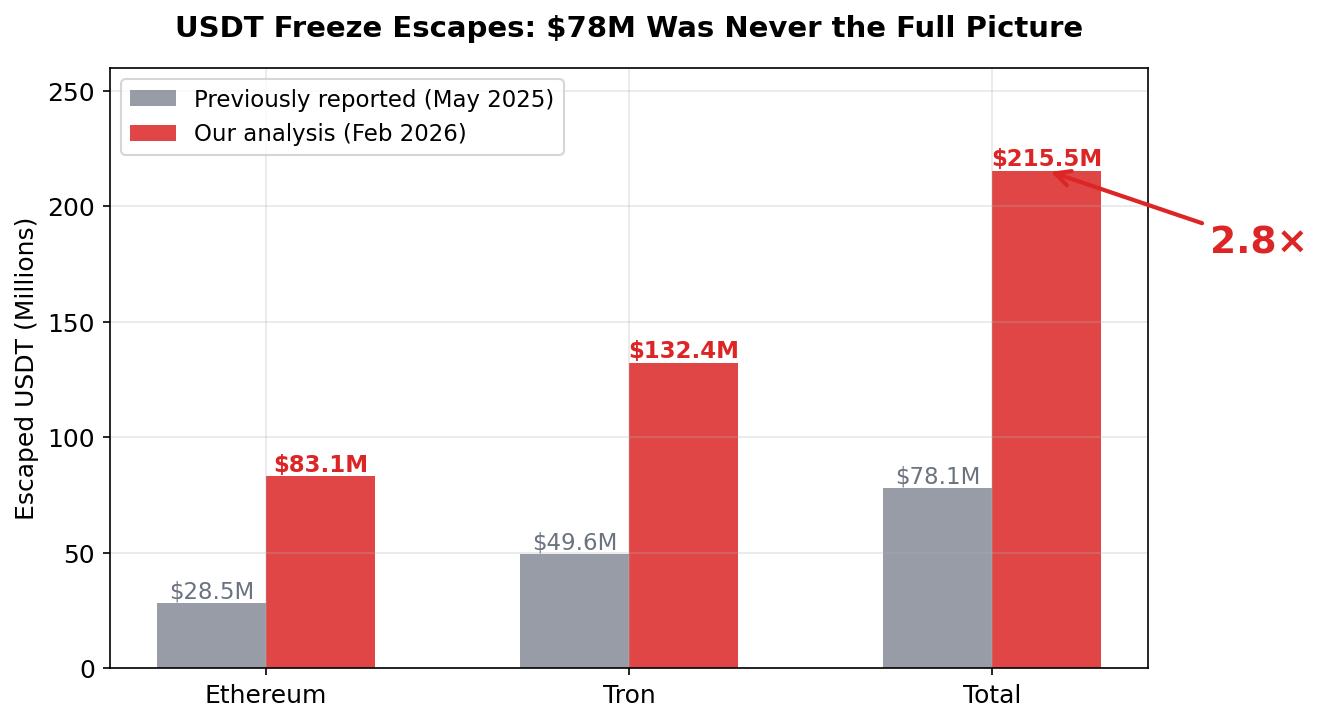

我们分析了Ethereum和Tron上每一条已执行的addBlackList提案——从2017年到2026年2月14日共计8,310条提案——并使用Python和Go两种语言进行了交叉验证。真实数字是:$215.5M。

比原报告高2.8倍。而且仅2025年一年就占了$141.7M——超过之前所有年份的总和。

“逃脱”的定义

首先明确我们测量的是什么。

Tether的USDT合约使用多签钱包治理模型。冻结一个地址分为两个步骤:

- 提案提交:一笔

addBlackList交易被提交到多签钱包合约,链上即刻可见。 - 提案执行:获得足够签名者批准后,冻结生效。只有到此时,目标地址才会失去转移USDT的能力。

第1步和第2步之间的时间间隔——我们称之为**“冻结时间差(freeze gap)”**。(关于这一机制的详细解读,请参阅我们的上一篇分析文章。)

我们对逃脱的定义非常严格:任何USDT转账,其from_address与冻结提案的目标地址匹配,且发生在提案提交之后、执行之前。我们排除了地址投毒(address poisoning)的小额灰尘转账,只计算转出交易。

在8,310条已执行的冻结提案中,有8,301条在提交和执行之间存在可测量的延迟,其中9条在同一区块内完成执行。在这8,301条中,449条提案(5.4%)在冻结时间差期间出现了至少一次逃脱转账。

全貌:$215.5M

| Ethereum | Tron | 合计 | |

|---|---|---|---|

| 逃脱总额 | $83.1M | $132.4M | $215.5M |

| 有逃脱的提案数 | 102 | 347 | 449 |

| 逃脱转账数 | 296 | 7,208 | 7,504 |

| 逃脱率 | 3.7% | 6.2% | 5.4% |

Tron在金额和逃脱次数上都占据主导地位。这并不令人意外——2025年Tron占据了所有冻结提案的84%。

我们的数据与此前报告的对比

此前报告的$78.1M数据(ETH $28.5M + Tron $49.6M)覆盖了2017年11月至2025年5月,主要分析了Tron上约3,480个钱包。我们的分析延伸至2026年2月,全面覆盖两条链上的全部8,310条提案。

差距不仅仅是多出了9个月的数据。我们的方法论能捕获更多的逃脱事件,因为我们逐条分析每一个提案,而非抽样钱包。结果是:各个维度的数字都更高。

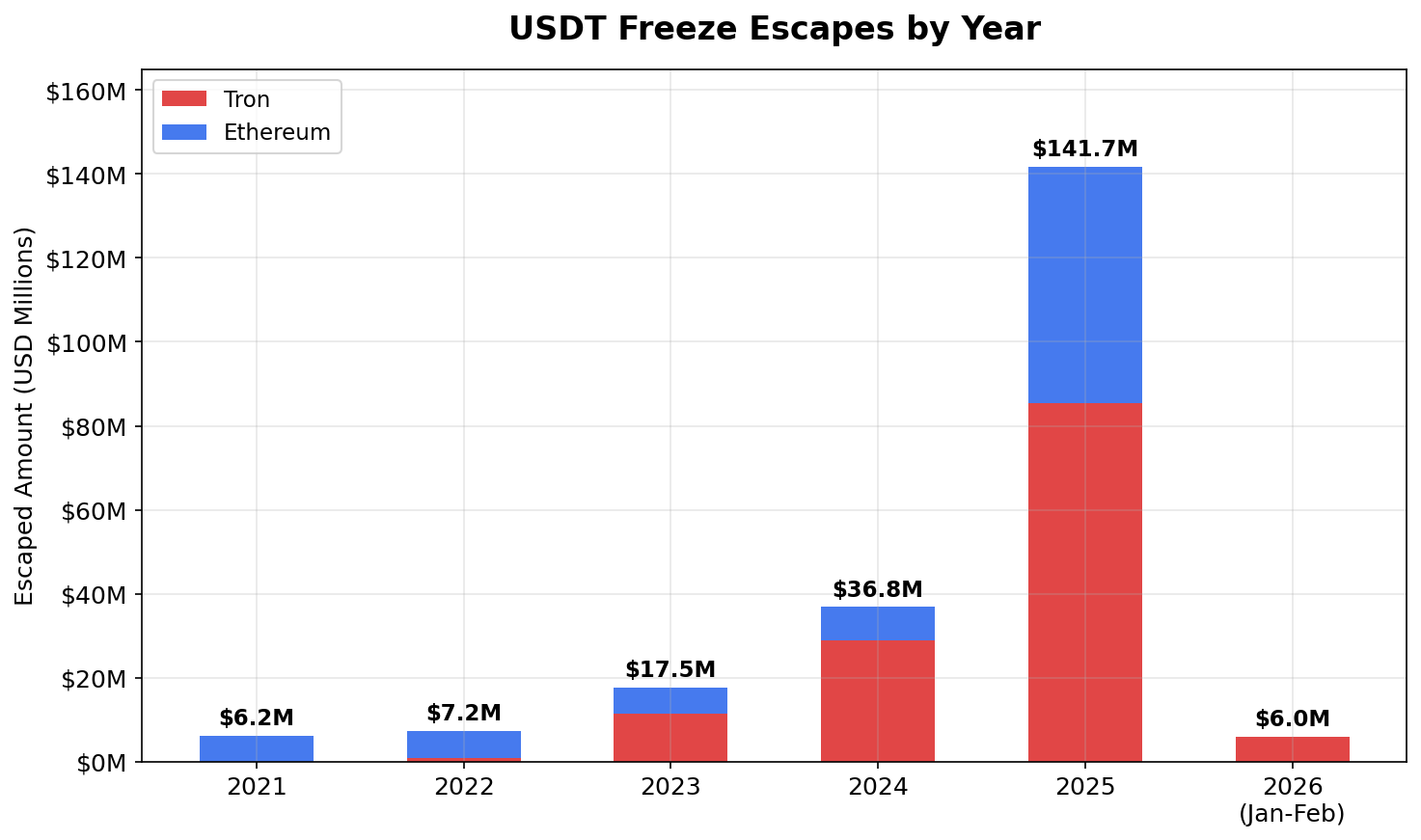

逐年趋势

| 年份 | ETH逃脱金额 | Tron逃脱金额 | 总计 | 逃脱率 |

|---|---|---|---|---|

| 2021 | $6.15M | ~$4 | $6.15M | 4.6% |

| 2022 | $6.32M | $0.90M | $7.21M | 2.0% |

| 2023 | $6.21M | $11.32M | $17.54M | 5.7% |

| 2024 | $7.92M | $28.89M | $36.81M | 5.2% |

| 2025 | $56.44M | $85.30M | $141.75M | 6.2% |

| 2026(1-2月) | $0.03M | $5.97M | $6.00M | 6.5% |

两个关键发现。

2025年是拐点。 $141.7M被转走——超过此前所有年份($67.7M)的总和。逃脱率从约5%攀升至6%以上。

Tron的逃脱问题急剧恶化。 2022年,Tron的逃脱总额不到$1M。到2025年:$85.3M。三年内大约增长了95倍。

最大的几次逃脱

案例1:$37.3M在不到6分钟内转走(Tron,2025年6月)

这是我们数据集中最大的一次逃脱。目标地址:TD3bLbnVvcvucnJm8uhvVYGwinUzFUFgud。

| 时间(UTC) | 间隔 | 事件 | 交易 |

|---|---|---|---|

| 6月5日 23:06:24 | — | 提案提交 | 0b2e98202e95f71e269c20b1fd96a6e8e9e062d984c4b3029d02b9826718e95b |

| 6月5日 23:10:06 | +3分42秒 | 逃脱:$37,300,258.51 | a5dfb473bd7df6fa4b787882a3240c9eab2842da546ae89a963002a201aacd16 |

| 6月5日 23:12:06 | +5分42秒 | 提案执行(冻结生效) | 40ac372f926f4208b0ef676a28845b6a8a21f2eb5da0fd5d0a001ce21873d9cf |

一笔交易,$37.3M,3分42秒内转出。有人在盯着链上数据。

案例2:Ethereum上的$27.1M(2025年7月)

这是Ethereum上最大的一次逃脱。提案#4461的目标地址为0x928b8864151ee6C1E057964460bf5c7ADDbcA97f。

| 时间(UTC) | 间隔 | 事件 | 交易 |

|---|---|---|---|

| 7月26日 10:54:11 | — | 提案提交 | 0xdd1516cdfd65c03b9808bf4b09521dc14187cd01597aa42735d614b98822f777 (Etherscan) |

| 7月26日 10:59:23 | +5分12秒 | 逃脱:$27,121,615.88 | 0x7848e9c1f8c3a1d775c23549ba756bd78952033bb51718c53d6c346d1ce12f76 (Etherscan) |

| 7月26日 11:08:11 | +14分0秒 | 提案执行(冻结生效) | 0x3e8af13de42483ea7c3f755cd36ee712019d31fe858f49b7f6ed9338f961b599 (Etherscan) |

案例3:连续逃脱者——2天内4条提案逃脱$15.3M

2025年7月28日至29日(UTC),四条Ethereum提案分别针对不同的地址。每次逃脱金额几乎完全一致:约$3.83M。每次只有一笔交易。响应时间:12到24秒。

提案#4472 — 目标:0xfFc99C05f09AAF22F380D6D531EBec0489751D70

| 时间(UTC) | 间隔 | 事件 | 交易 |

|---|---|---|---|

| 7月28日 19:20:47 | — | 提案提交 | 0x5ecc0fc851fbb2dd6f8c6f023d3a49a6500985515c3b6b1a6ec581808ebb6051 (Etherscan) |

| 7月28日 19:21:11 | +24秒 | 逃脱:$3,827,986.90 | 0xc3decff1cab66d18b47f6c04a5116a1b155efbc48e44bdbd40055fd9b9350975 (Etherscan) |

| 7月28日 19:22:59 | +2分12秒 | 提案执行(冻结生效) | 0xa80e1d4c6e5d7a0afcc67b9cc9097c6e628bdda51993e768ce1bae86946314ae (Etherscan) |

提案#4477 — 目标:0x1DD5D0257c31a25Be532dc638784e53277AaBCBb

| 时间(UTC) | 间隔 | 事件 | 交易 |

|---|---|---|---|

| 7月29日 13:04:11 | — | 提案提交 | 0xfd7ab08b30d584eafd7e3d45f146e5281c0db410809419429a0ed794e9d5ef21 (Etherscan) |

| 7月29日 13:04:35 | +24秒 | 逃脱:$3,827,956.90 | 0x629766a5b0aabb1fcb7c841b3c9c54fa8e27a84de230e6f8e77e9bc10bc15089 (Etherscan) |

| 7月29日 13:04:59 | +48秒 | 提案执行(冻结生效) | 0x08eb0abc3afb7c35d8a873a5dcc3fa5efe61d1c84b4ff9ab9de8e1806c97b3e5 (Etherscan) |

提案#4480 — 目标:0xb74999968A77B4b5Dbedc12f1b7eC0851934f93A

| 时间(UTC) | 间隔 | 事件 | 交易 |

|---|---|---|---|

| 7月29日 19:43:11 | — | 提案提交 | 0x53b323493b961c2d616031635a233f1316d46ec2f1d2720034493a8922c8cc5d (Etherscan) |

| 7月29日 19:43:23 | +12秒 | 逃脱:$3,827,941.90 | 0x6949e7ad9cb3a8abc23c25afeb2cd005d5663eaf57aa475e244efd59752f2d84 (Etherscan) |

| 7月29日 19:44:11 | +1分0秒 | 提案执行(冻结生效) | 0xd11d26c86afc9794ffa871539a6e3fd5ebd63f0b56c7f830febed86a5c58180f (Etherscan) |

提案#4482 — 目标:0xe15709BfB1b3C1bD8a29Ffe87804bB6767308901

| 时间(UTC) | 间隔 | 事件 | 交易 |

|---|---|---|---|

| 7月29日 19:59:11 | — | 提案提交 | 0xcb4898412b6e0fede0e421e17a2f50c4f826cd98b1708ca9bc0e496cf53a1058 (Etherscan) |

| 7月29日 19:59:23 | +12秒 | 逃脱:$3,827,941.90 | 0xdc9530ac9f00c3df1d1940a91f1f8106ded0c8e05d8e43ad6fd92d11303ce51d (Etherscan) |

| 7月29日 20:00:35 | +1分24秒 | 提案执行(冻结生效) | 0x37653d15e79ae4b53fd2280783a54f560835ba6c2eeba862a98b11297c66f327 (Etherscan) |

每次的目的地址都不同,但金额几乎完全一致——每跳减少恰好$15或$45(交易手续费)。12-24秒的响应时间不可能靠手动操作。这是一个机器人。同一个操控者,通过一次性钱包循环转移资金,在冻结提案出现在链上的瞬间自动触发转账。

案例4:77小时的窗口——$12.7M(Ethereum,2025年11月)

三条提案针对三个地址,全部在几秒内提交。距离执行有77小时。三个不同的操控者在多天内分批转走了资金。

0xE5264B95A492F88bEc7C9861a43B55E12488c845和0xF92AD00A9185cCf48364e285b875D4E84aA8C917有一个共同的目的地址(0xD7873Ecfe0328aB85F4e4459259278929f469a64)——很可能是同一实体。0x7c879169f739AAbFD13A1E4842ed201393311708在2小时以上的时间里将$4.25M分散到15个地址(每笔$100到$500,000不等)——这是典型的分层洗钱行为。

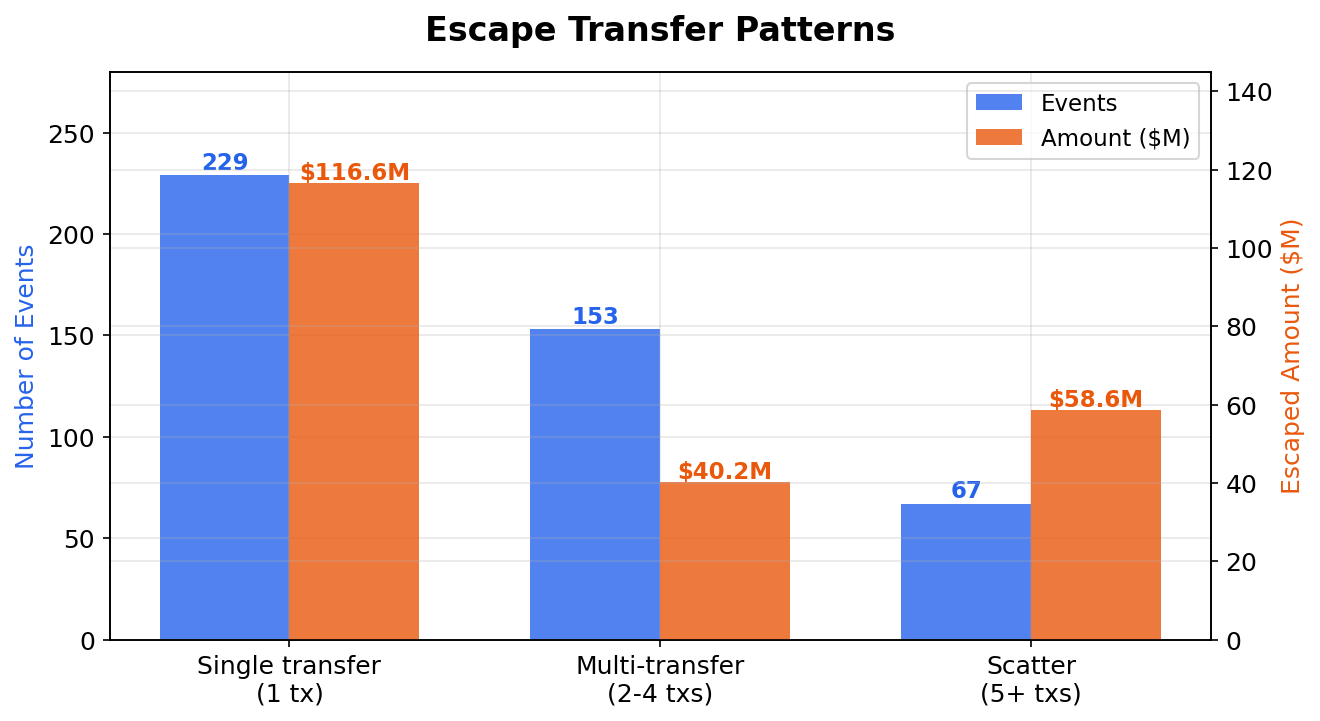

逃脱模式

逃脱者是如何转移资金的?我们对全部449个事件进行了分类:

| 模式 | 事件数 | 金额 | 描述 |

|---|---|---|---|

| 单笔转账 | 229(51%) | $116.6M(54%) | 一笔交易,干净利落地转出 |

| 多笔转账(2-4笔) | 153(34%) | $40.2M(19%) | 少量拆分转账 |

| 分散转移模式(5笔以上) | 67(15%) | $58.6M(27%) | 多笔小额转账,分层转移 |

大多数逃脱是单笔转账。这很合理——如果你知道冻结即将到来,最快的退出方式就是一笔大额交易。而分散转移模式(scatter pattern)虽然较少见,但每次逃脱的平均金额达到$875K,高于单笔转账的$509K。

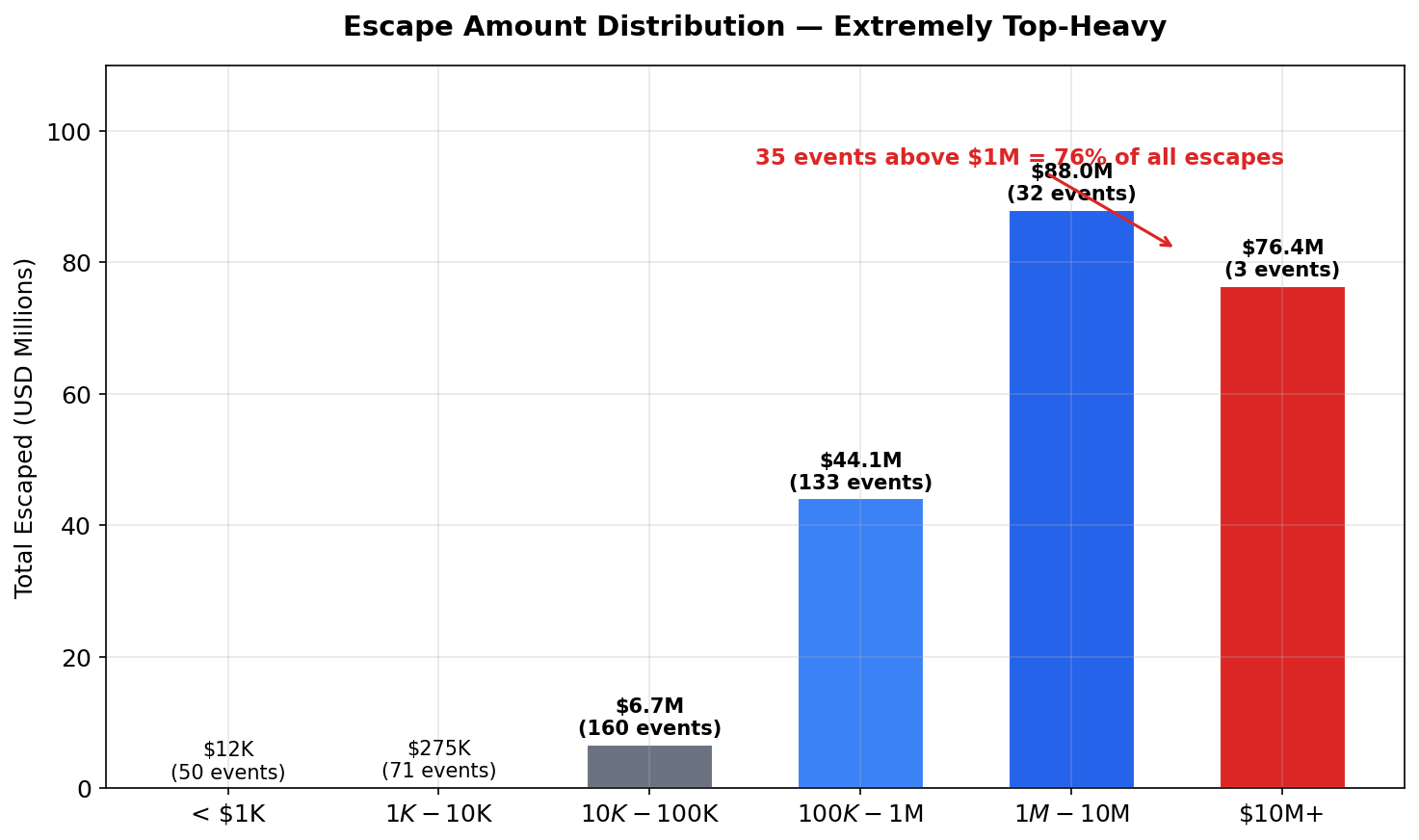

按金额分布

| 金额区间 | 事件数 | 总额 |

|---|---|---|

| < $1K | 50 | $12K |

| $1K - $10K | 71 | $275K |

| $10K - $100K | 160 | $6.7M |

| $100K - $1M | 133 | $44.1M |

| $1M - $10M | 32 | $88.0M |

| $10M+ | 3 | $76.4M |

头部效应极其明显。35个超过$1M的逃脱事件合计$164.4M——占总额的76%。仅三次$10M以上的逃脱就达到$76.4M。

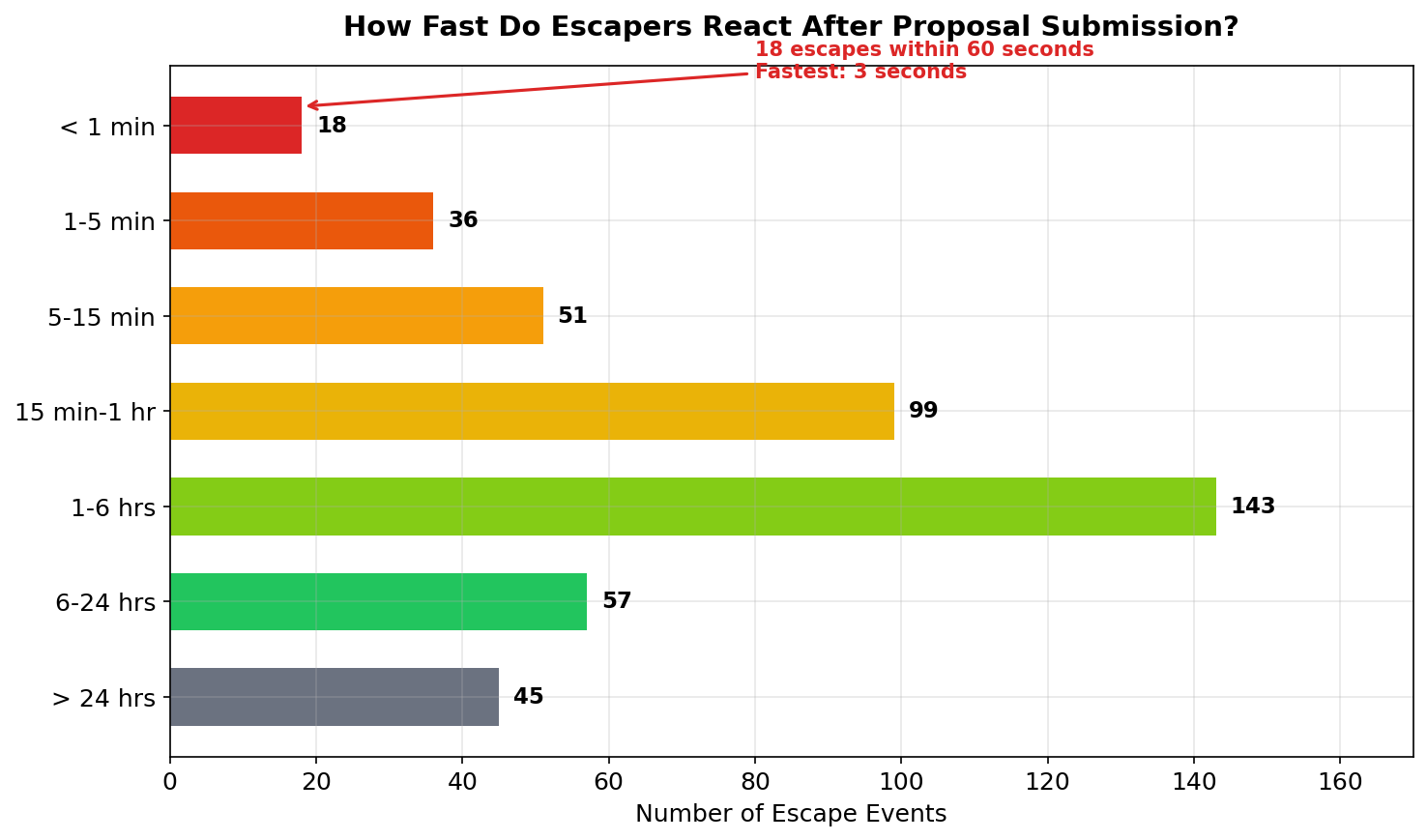

逃脱者的反应有多快?

我们测量了从提案提交到首次逃脱转账之间的时间,覆盖全部449个事件:

| 指标 | 时间 |

|---|---|

| 最快 | 3秒 |

| 1分钟内 | 18个事件 |

| 5分钟内 | 54个事件 |

| 15分钟内 | 105个事件 |

| 1小时内 | 204个事件(45%) |

| 中位数延迟 | 77分钟 |

| 75百分位 | 5.6小时 |

18次逃脱发生在60秒以内。最快的仅需3秒。这不可能是人在刷新区块浏览器。这是一个监控多签钱包合约submitTransaction()调用的机器人,在冻结提案出现的瞬间自动执行转账。

将近一半的逃脱(449次中的204次)在一小时内启动。77分钟的中位数延迟(median delay)表明,许多操控者会定期检查自己的风险敞口,即使没有使用自动化工具。

如何看待这些数据

Tether指出——他们说得没错——冻结逃脱需要放在背景下理解。$215M对比已成功冻结的$2.7B以上,按金额计算逃脱率约为7.4%。超过92%的目标资金被成功冻结。

冻结时间差也是一种固有的权衡。Tether的多签钱包模型防止了任何单一方单方面冻结资金。PeckShield将此称为”运营问题”而非智能合约漏洞,并建议将冻结请求和签名打包到单笔交易中以缩小窗口期。

但事实仍然是:$215M。趋势在朝着错误的方向发展——2025年在逃脱总额和逃脱率上都创下了纪录。正如案例3中的连续逃脱者所展示的,专门用于利用冻结时间差的工具已经存在。

对合规团队的意义

如果你依赖USDT冻结作为执法工具,这些数字值得关注。

冻结时间差是一个已知漏洞。 任何监控Tether多签钱包的人都能在提案执行前检测到提案。对于高价值目标,应假设目标也在进行监控。

速度至关重要。 45%的逃脱发生在第一个小时内。每一分钟的执行延迟都会增加风险。

注意识别模式。 单笔转账到全新地址、分散转移到多个钱包、多条提案中出现几乎相同的金额——这些都是有人在利用系统的信号。

BlockSec的USDT冻结追踪器和Phalcon Compliance为合规团队提供了对冻结提案和资金流向的实时可视化。当$37M的逃脱可以在不到6分钟内发生时,你需要时刻保持关注。

方法论

- 数据来源:Ethereum和Tron的链上数据,通过BlockSec USDT冻结仪表盘处理。

- 时间范围:2017年11月28日至2026年2月14日。

- 分析范围:两条链上全部8,310条已执行的

addBlackList提案。 - 逃脱定义:USDT转账中

from_address等于冻结提案目标地址,且发生在提案submit_time和execute_time之间。排除地址投毒转账。 - 交叉验证:所有结果分别使用Python和Go独立验证,输出结果一致。

- 局限性:早期版本的Tron转账数据中包含来自旧版API端点的非USDT TRC20转账。所有Tron地址已使用修正后的API重新获取,本分析使用的是清洗后的数据集。